Introduction : Le danger qui vient du ciel

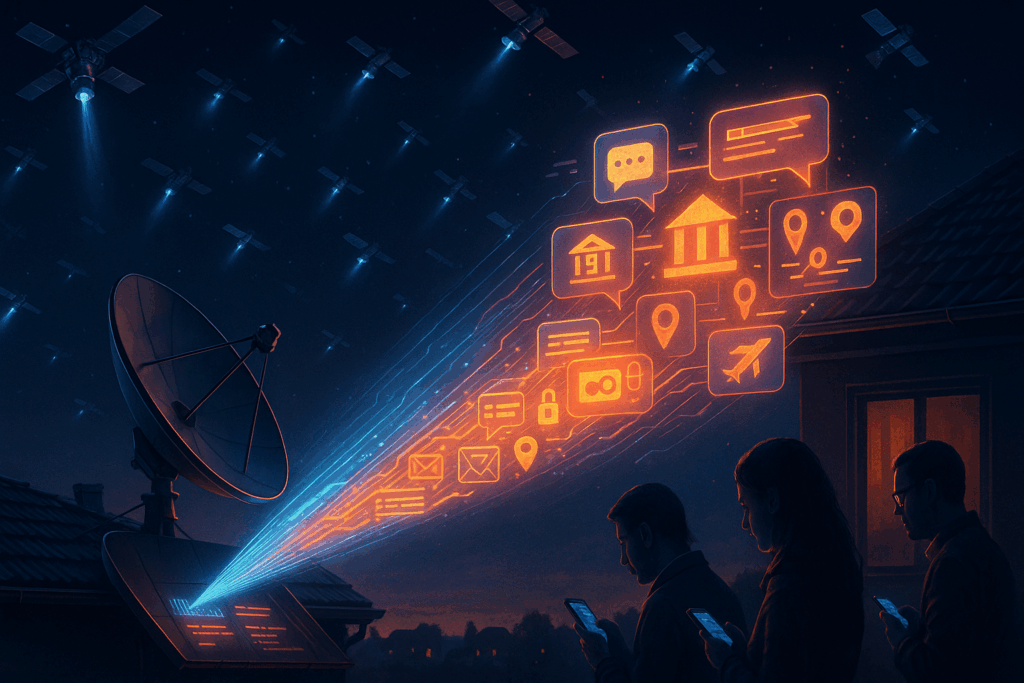

Cela ressemble au début du film Don’t Look Up . Des chercheurs découvrent un danger immense qui nous vient de l’espace, mais le monde semble à peine y prêter attention. Pourtant, il ne s’agit pas de la menace d’une comète, mais d’une réalité bien plus concrète et immédiate. Une étude récente a révélé une vulnérabilité du trafic satellite. Que la moitié des communications confidentielles transitant par satellite sont diffusées en clair. Sans aucun chiffrement. Cette étude révèle comment des informations allant de la géolocalisation de navires militaires américains aux communications internes de grandes banques sont exposées. Interceptables par quiconque dispose d’un équipement de base.

Cette découverte stupéfiante met en lumière une négligence à grande échelle qui expose des données militaires, bancaires et personnelles à quiconque possède un équipement de réception basique. Cet article détaille les points les plus surprenants et inquiétants de cette étude. De la facilité déconcertante de l’espionnage à la réaction indifférente de nombreuses organisations concernées.

1. La vulnérabilité du trafic satellite : espionner pour 800 $

Pour mettre au jour cette faille béante, des chercheurs de l’université de Californie à San Diego et de l’université du Maryland à College Park n’ont pas eu besoin d’un laboratoire secret ou d’équipement de pointe. Depuis un toit à La Jolla, San Diego, ils ont utilisé un simple kit de réception satellite grand public. Accessible à tous. Le coût total de leur installation ne s’élevait qu’à 750 $ US. Et comprenait une parabole, un récepteur, et un actionneur motorisé.

Ce matériel rudimentaire leur a suffi pour capter les signaux de 39 satellites géostationnaires différents. En scannant 411 transpondeurs, ils ont pu examiner le trafic provenant de 14,3 % de tous les transpondeurs en bande Ku dans le monde. Cele revèle ainsi l’ampleur d’une vulnérabilité jusqu’alors ignorée.

2. Données militaires et bancaires exposées par la vulnérabilité du trafic satellite

L’analyse des 3,7 To de données brutes collectées a révélé une vérité alarmante. La moitié des communications confidentielles transmises par ces satellites n’étaient absolument pas chiffrées. Ces informations, circulant librement dans l’espace, étaient d’une nature extrêmement sensible. Parmi les données interceptées figuraient :

-Des appels, SMS et le trafic internet d’utilisateurs finaux appartenant à divers opérateurs, notamment T-Mobile et AT&T Mexico.

-Les données Wi-Fi des passagers d’avions commerciaux.

-Le trafic vocal de grands fournisseurs de VoIP, comme KPU Telecommunications, Telmex et WiBo.

-Des informations militaires et policières, incluant des données de géolocalisation de navires militaires américains et de ressources des forces armées mexicaines.

-Le trafic interne de grandes institutions financières et banques. Telles que Grupo Santander Mexico, Banjército et Banorte, ainsi que d’entreprises comme Walmart-Mexico.

-Des messages provenant d’infrastructures critiques, telles que des plateformes pétrolières et gazières.

3. La réponse des entreprises : une indifférence digne d’un film catastrophe

Fidèle au scénario de Don’t Look Up, la réaction de nombreuses organisations face à ces révélations a été pour le moins décevante. Les chercheurs ont commencé à contacter les entreprises concernées en décembre 2024 pour les avertir. Cependant, un nouveau scan effectué en février 2025 a montré que très peu d’opérateurs avaient agi pour sécuriser leurs communications.

Plusieurs entités, dont les forces armées américaines et mexicaines ainsi que des banques comme Banorte, n’ont tout simplement pas répondu aux avertissements. La réponse d’un des fournisseurs de services Wi-Fi en vol, interrogé sur le sujet, illustre parfaitement ce déni de responsabilité :

« En général, nos utilisateurs choisissent le chiffrement qu’ils appliquent à leurs communications en fonction de leur application ou de leurs besoins spécifiques. »

D’ailleurs cette déclaration rejette la responsabilité sur les utilisateurs finaux, comparant de fait un service de connectivité par satellite à un simple point d’accès Wi-Fi public dans un café, où la sécurité est laissée à l’appréciation de chacun.

Il est toutefois crucial de noter que toutes les réponses n’ont pas été négatives. L’approche de divulgation responsable des chercheurs a porté ses fruits avec plusieurs entreprises qui ont agi rapidement pour corriger les failles. T-Mobile a chiffré son trafic quelques semaines après la notification. Et AT&T Mexico, Walmart-Mexico ainsi que Grupo Santander Mexico ont également pris des mesures sérieuses et rapides. Démontrant qu’une action corrective est possible lorsque la volonté est présente.

4. Pourquoi tout n’est pas chiffré ? Ce n’est pas qu’une simple négligence

Loin d’être une simple omission, le choix de ne pas chiffrer est souvent le résultat d’un arbitrage complexe entre sécurité, performance et coût, comme le montrent les raisons invoquées par les opérateurs :

–Perte de bande passante : Le chiffrement peut réduire la capacité d’un transpondeur de 20 à 30 %.

–Consommation d’énergie : Le processus de chiffrement augmente la consommation d’énergie. Un facteur critique pour les terminaux distants qui fonctionnent parfois à l’énergie solaire.

–Fiabilité des services d’urgence : Pour certains services, comme la VoIP utilisée par les secours. L’absence de chiffrement est un choix délibéré pour garantir une plus grande fiabilité en situation de crise.

–Difficultés de dépannage : Des fournisseurs ont affirmé que le chiffrement rendait le diagnostic de certains problèmes réseau plus complexe.

–Coûts de licence : L’activation de la cryptographie peut engendrer des frais de licence supplémentaires.

5. Comment se protéger face à la vulnérabilité du trafic satellite

De plus les fournisseurs de services ne prennent pas toujours leurs responsabilités, les utilisateurs doivent adopter les mêmes réflexes de sécurité que lorsqu’ils se connectent à un réseau Wi-Fi public non sécurisé.

-Utilisez un VPN fiable doté d’une fonction Kill Switch. Cela garantit que votre trafic est bloqué si la connexion VPN est interrompue, empêchant toute fuite de données en clair. C’est particulièrement crucial pour la VoIP et le Wi-Fi en vol.

-Privilégiez les réseaux 5G dès que possible, car leurs normes de chiffrement sont plus élevées.

-Utilisez des applications de messagerie avec chiffrement de bout en bout, comme Signal ou Threema, pour protéger le contenu de vos conversations.

-Dans les zones reculées, minimisez les conversations sensibles par SMS et appels vocaux traditionnels.

En effet, les antennes-relais y utilisent souvent des liaisons par satellite pour leur trafic de collecte (backhaul traffic), exposant potentiellement vos communications.

Conclusion : Le ciel nous regarde, qui regarde le ciel ?

Cette étude a révélé une vulnérabilité massive, longtemps ignorée, en utilisant des moyens simples et accessibles. Elle met en évidence un vide inquiétant : il n’existe aucune entité unique chargée de superviser et d’imposer le chiffrement des données transitant par satellite. Si ceux qui sont censés protéger nos données refusent de « lever les yeux », qui le fera pour nous ?

Merci d’avoir lu. Si ce sujet vous a été utile, partagez l’article et abonnez-vous à nos actus. Pour aller plus loin : lisez nos derniers articles:

–L’Internet Clandestin Démantelé : Saisie de Serveurs Criminels aux Pays-Bas

–Derrière la Méga-Attaque IMPRESSIONANTE à 15,72 Tbps

Votre avis compte. Dites-nous en commentaire ce que vous pensez du sujet et des garde-fous à mettre en place.

Partagez l’article si vous l’avez trouvé utile — ça nous aide beaucoup.